製品ツアー

特長

Terraform API

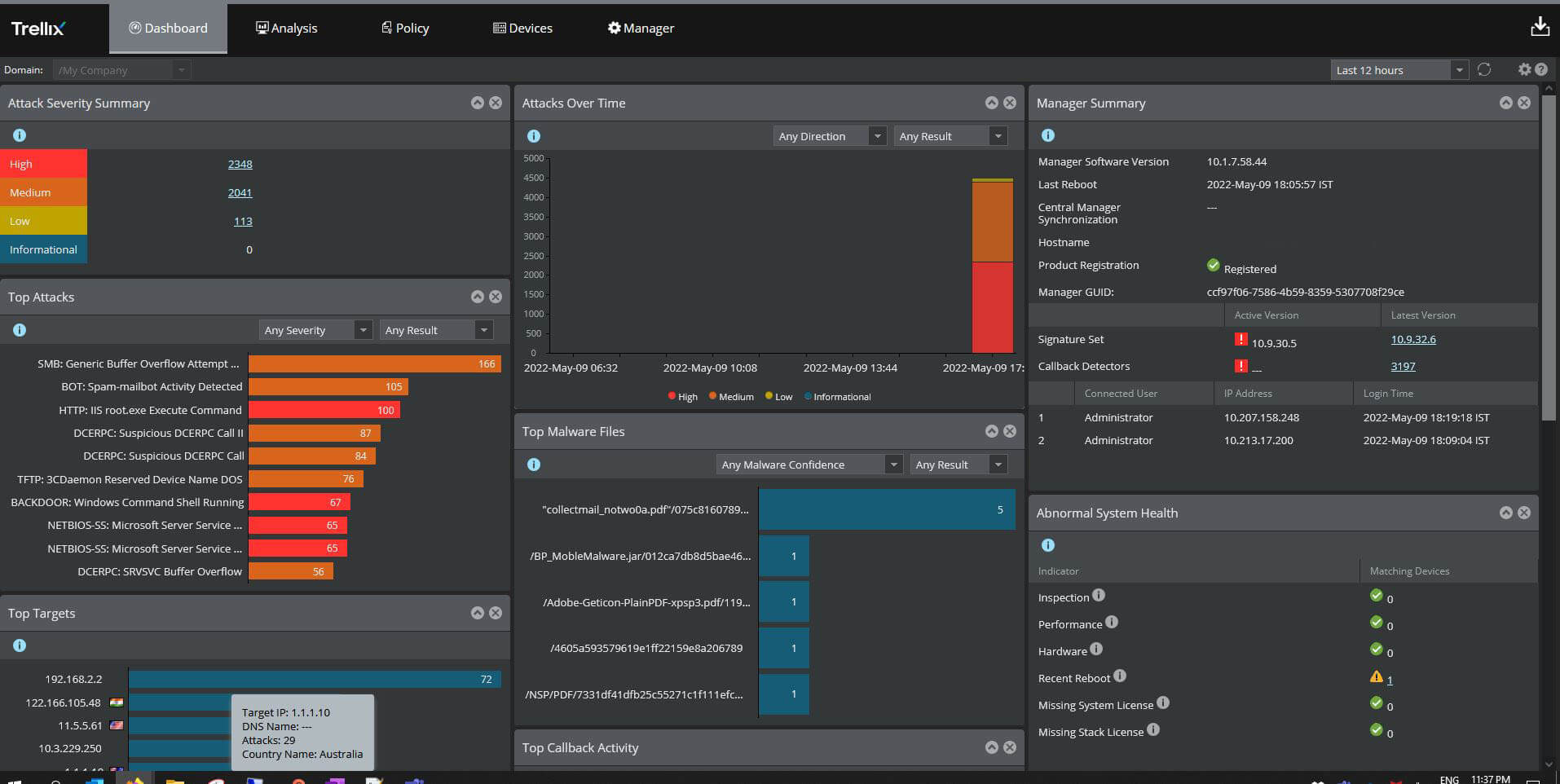

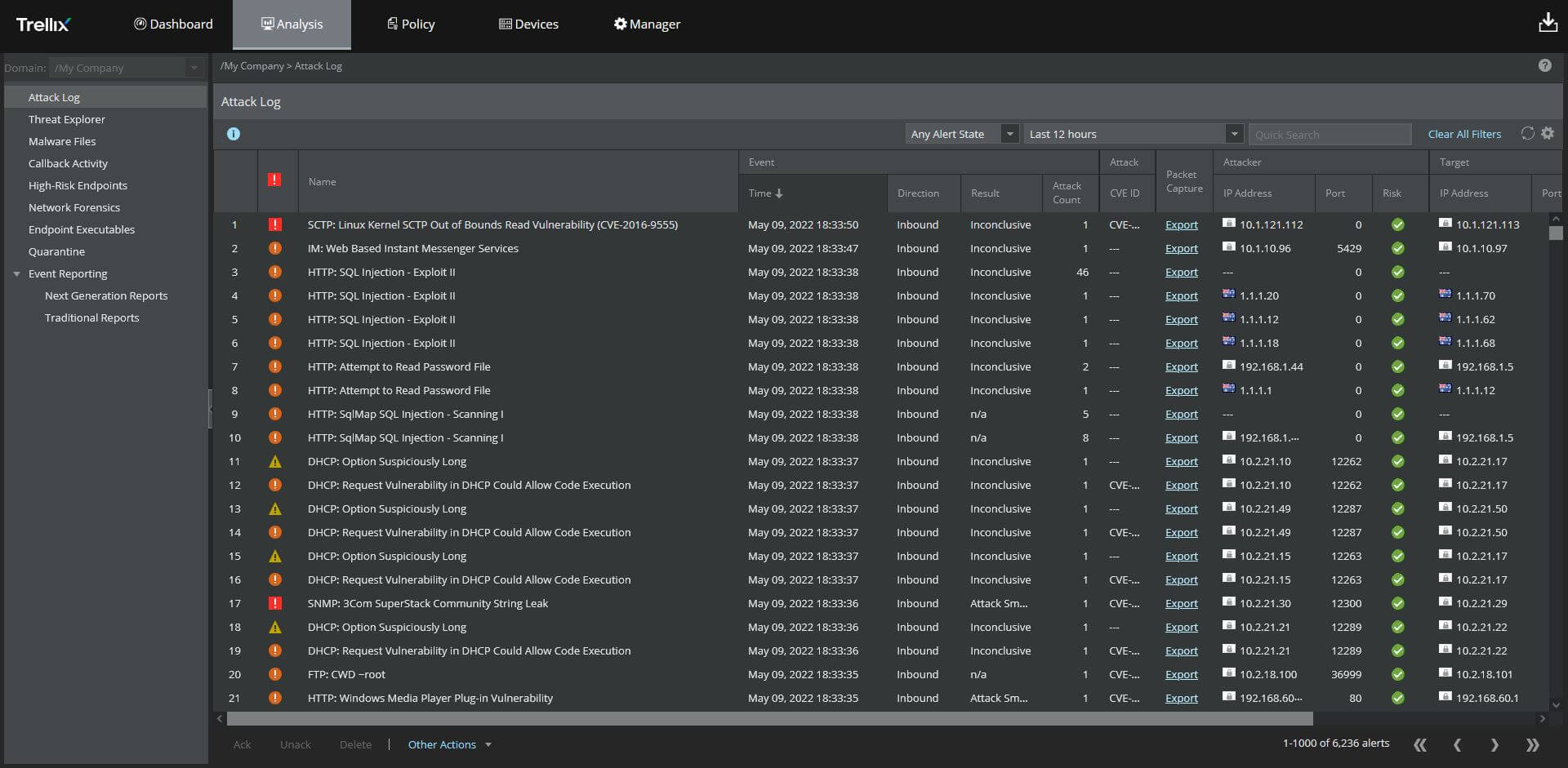

脆弱性や構成ミスがインフラストラクチャに影響を及ぼす前に、プロセスの早期段階で脆弱性を識別し、対処します。

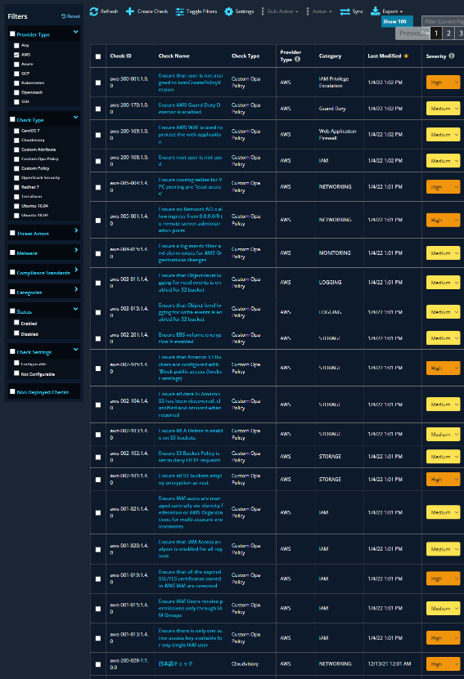

構成ミスなし

継続的な評価により、プロセスがセキュアで、元の構成から逸脱しないよう維持することができます

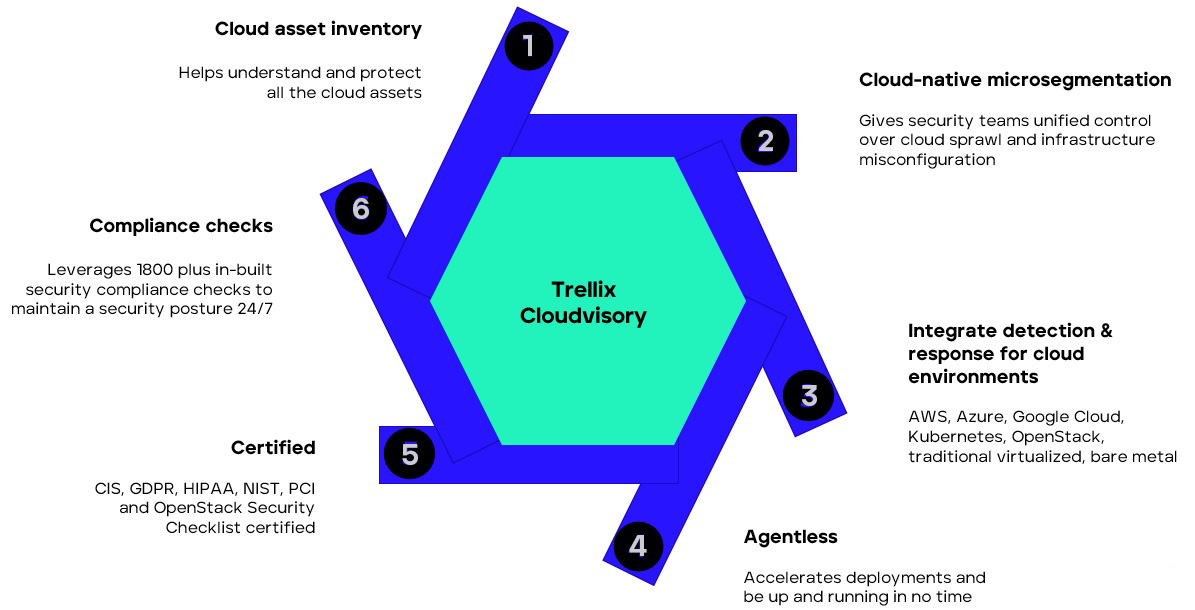

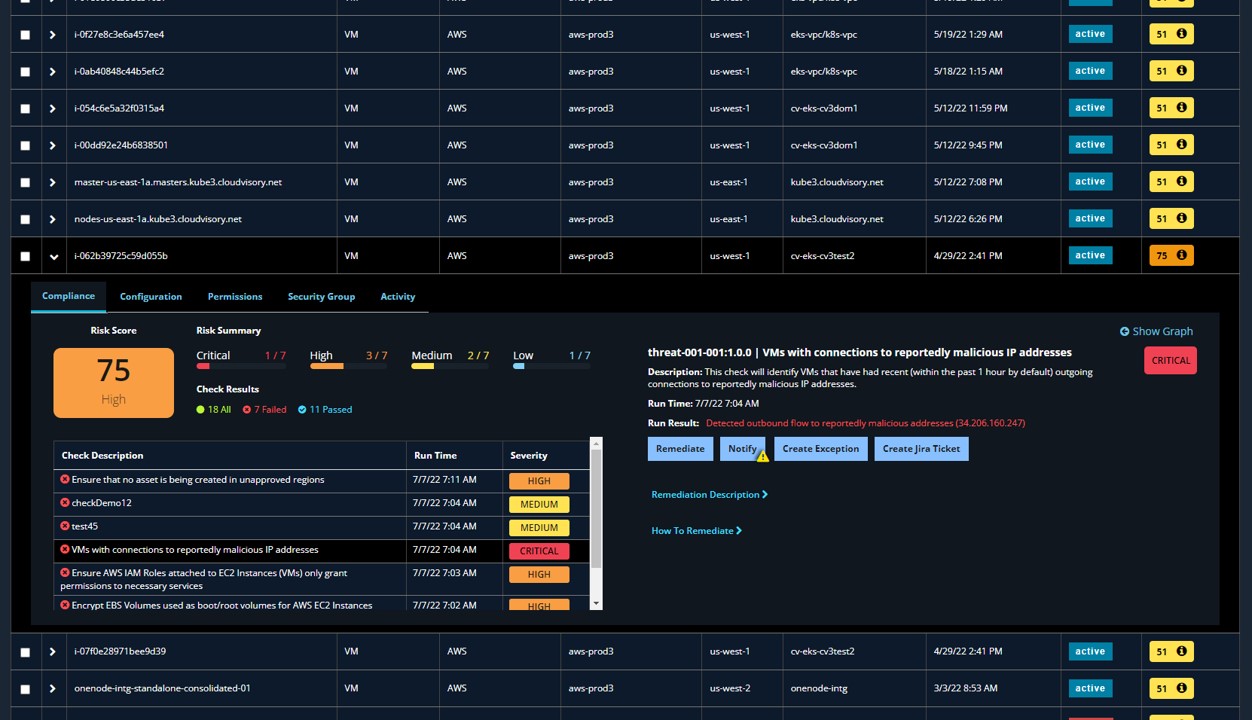

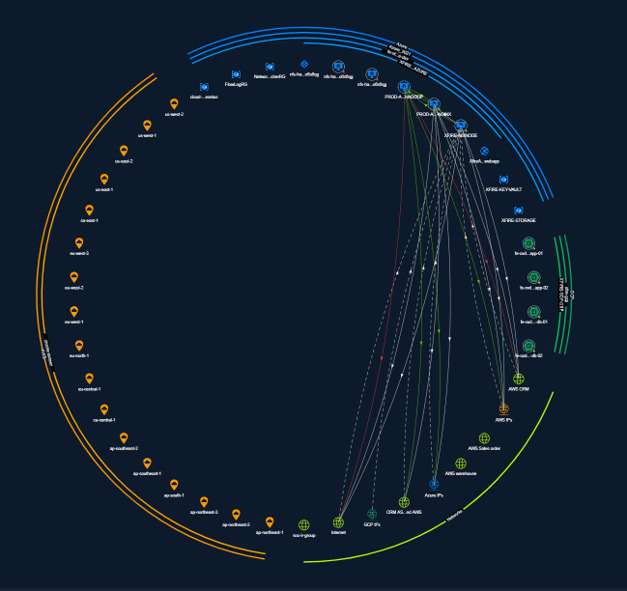

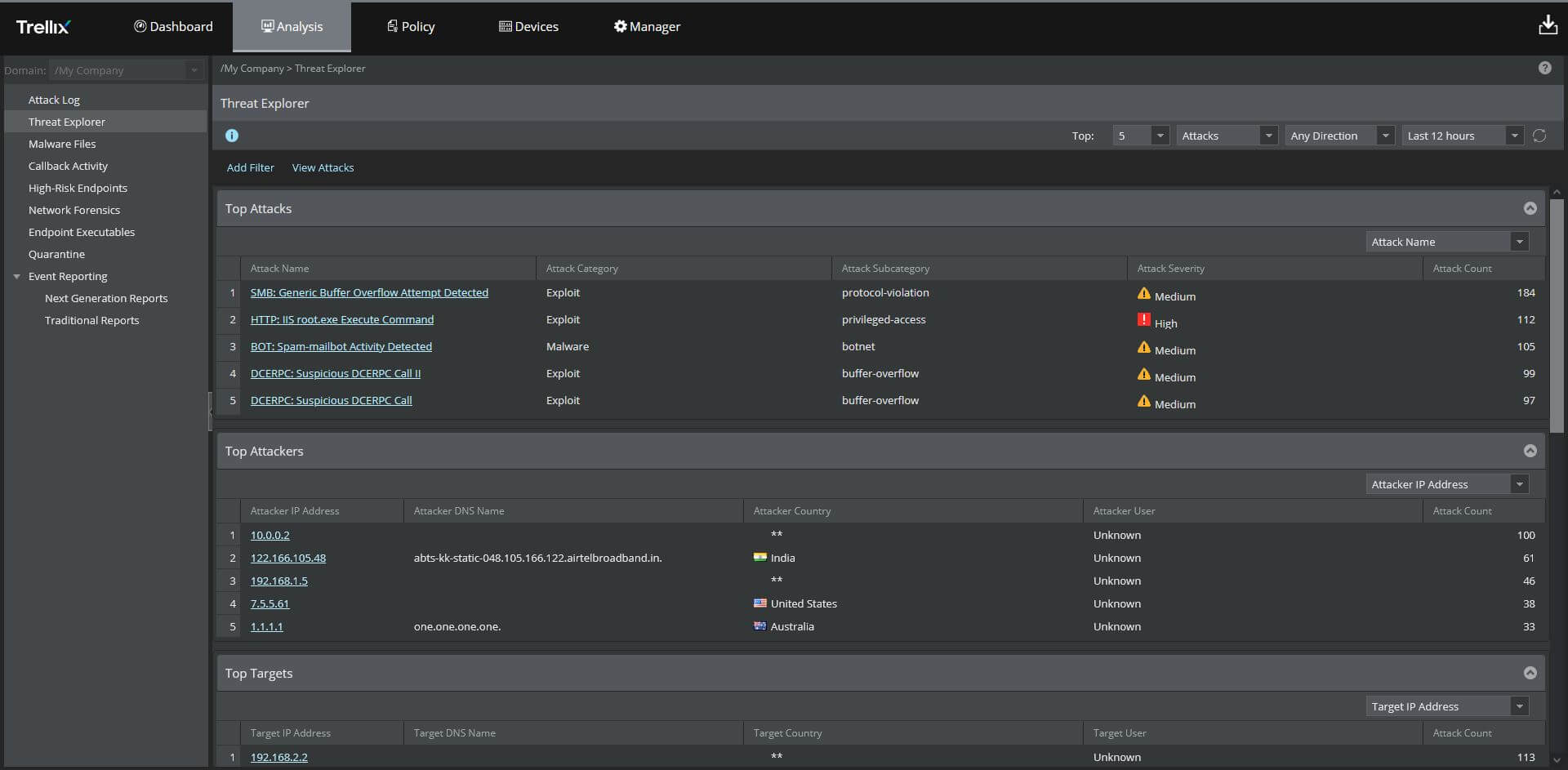

資産 インベントリ検査

資産単位で詳細に検査し、より明らかにします。

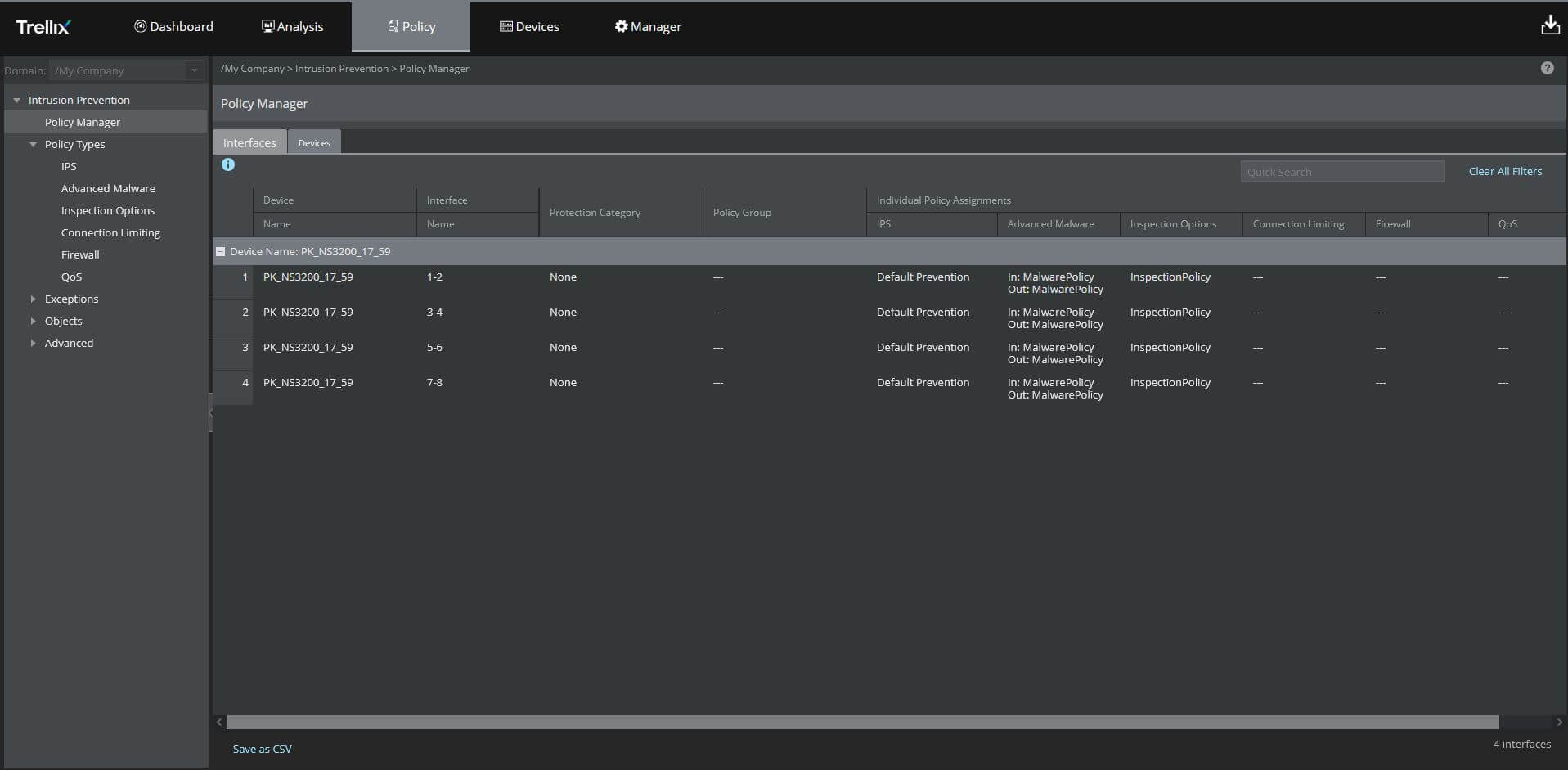

ポリシー検査

証拠調査により、IAM ポリシーに沿ってユーザーやリソースをマッピングできます。

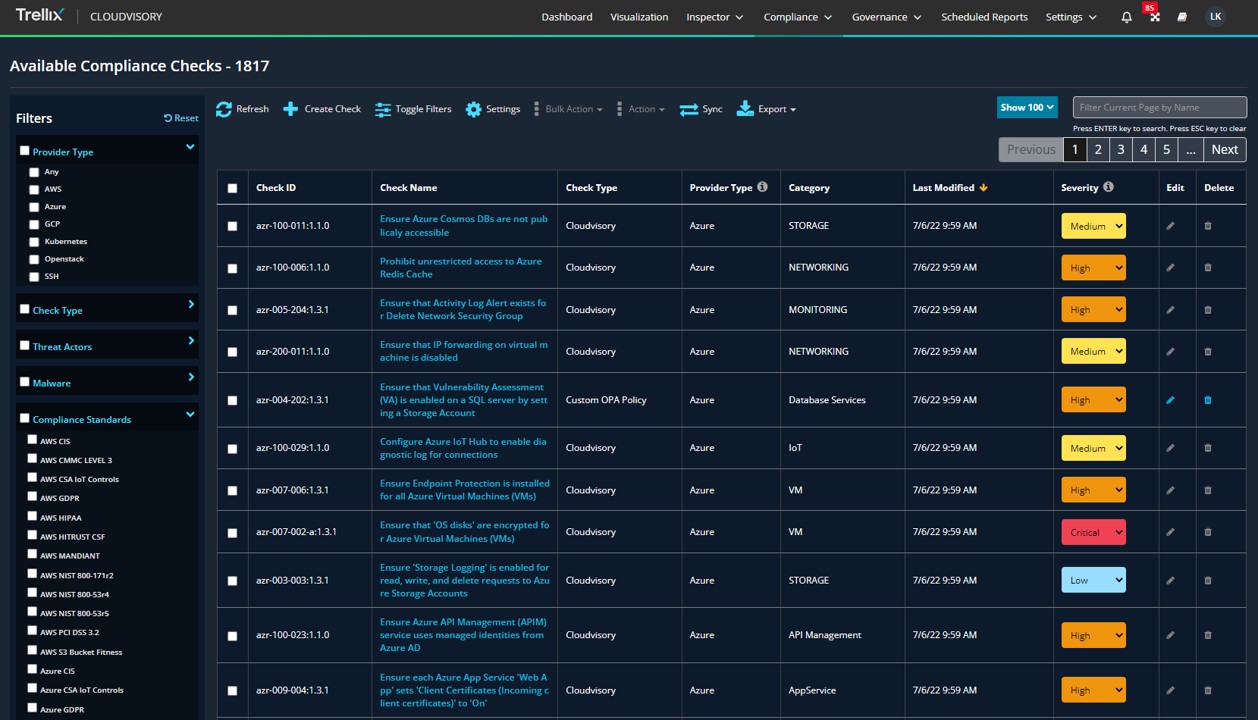

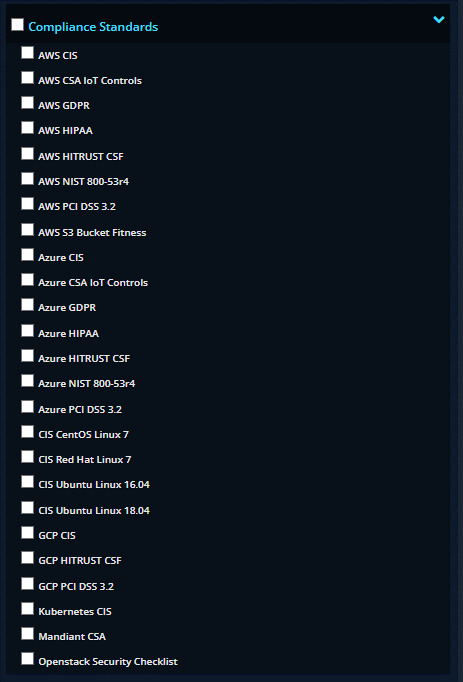

対応状況チェック検査

GDPR、HIPPA、NIST、PCI、S3 バケット修正

プレイブック

ビジネス プロセスに合わせてカスタマイズ可能なワークフロー/プレイブックによるクラウドネイティブの修復。